Contraseñas seguras

Las empresas suelen invertir en ciberseguridad pero sin darse cuenta casi siempre fallan en lo más simple, como por ejemplo el uso de las contraseñas. En nuestros años de gestión, nos hemos encontrado ordenadores con antivirus al día, copias de seguridad regulares, revisiones de riesgo mensuales y con una contraseña de acceso de «1234567», «admin123» o «miempresa789» por comentar algunas de las más comunes. Ésto es lo equivalente a dejar la llave de casa debajo de la alfombra.

Las empresas suelen invertir en ciberseguridad pero sin darse cuenta casi siempre fallan en lo más simple, como por ejemplo el uso de las contraseñas. En nuestros años de gestión, nos hemos encontrado ordenadores con antivirus al día, copias de seguridad regulares, revisiones de riesgo mensuales y con una contraseña de acceso de «1234567», «admin123» o «miempresa789» por comentar algunas de las más comunes. Ésto es lo equivalente a dejar la llave de casa debajo de la alfombra.

Por su seguridad, en la empresa se debe implantar una política de contraseñas seguras, que defina al menos los siguientes aspectos de las claves que utilicemos:

- La longitud mínima de las claves.

- La obligación de utilizar minúsculas, mayúsculas y símbolos.

- La periodicidad con la que se debe cambiar la contraseña.

Las contraseñas de ocho caracteres están muertas

Anteriormente la recomendación para una contraseña fuerte se establecía con unos mínimos de al menos ocho caracteres, podemos seguir observando que páginas como Facebook, Instagram entre otras siguen indicando este mínimo. Sin embargo actualmente las modernas GPUs (unidad de procesamiento gráfico), han hecho que esa recomendación se ande quedando obsoleta.

No sólo el número de caracteres define una buena contraseña. Tener una contraseña con letras minúsculas, letras mayúsculas, números y símbolos es lo más ideal para asegurar la seguridad en conjunto con la longitud.

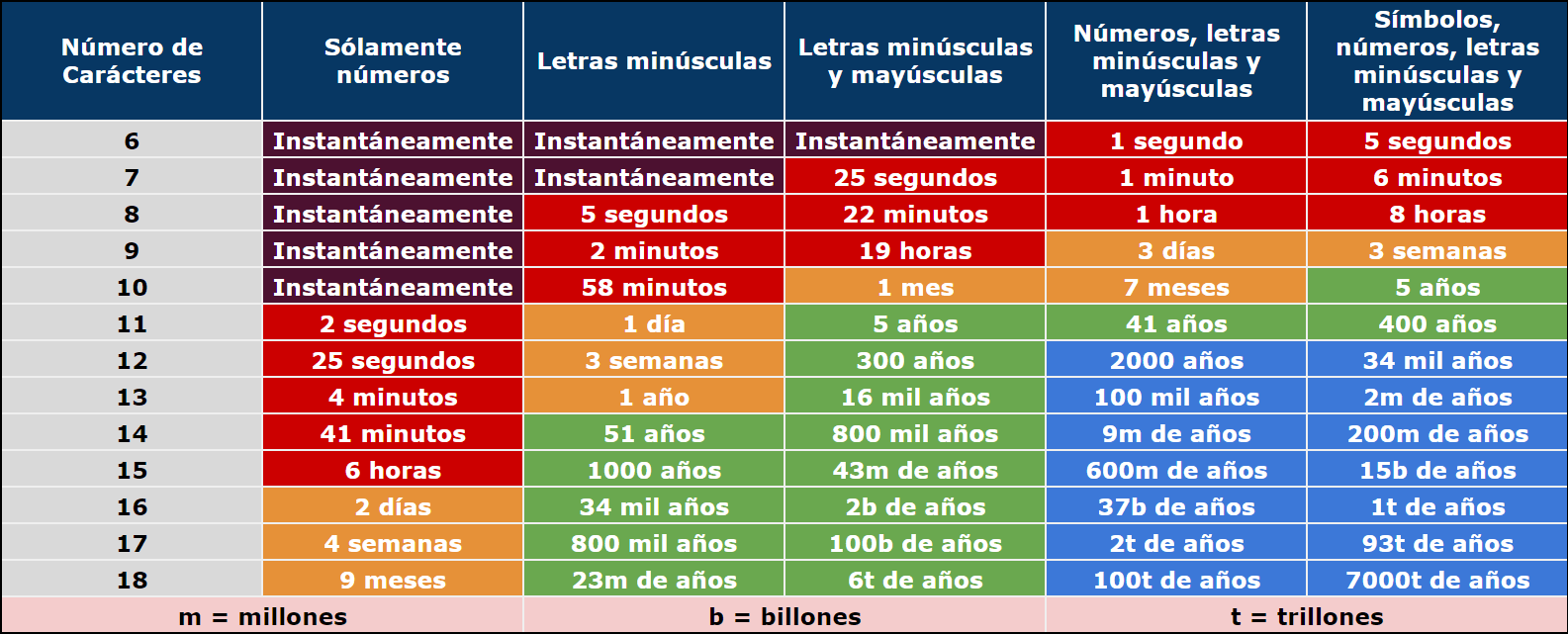

En la siguiente tabla de datos proporcionados por Hive Systems podemos observar los tiempos medios de crackeo de contraseñas, como las más cortas y con menor complejidad son obtenidas instantáneamente.

Tener una contraseña compleja asegura de que no se pueda obtener fácilmente a través de ataques directos. Sin embargo, las contraseñas más seguras suelen ser difíciles de recordar por lo que se tienden a apuntar en alguna parte y eso en sí, es uno de los problemas más comunes de seguridad. Para evitar ésto, desde Nubelia.cloud te proponemos usar un gestor de contraseñas.

Por último debemos recordar que las contraseñas son personales, secretas e intransferibles. No debemos apuntarlas en post-its, libretas, documentos de texto o cualquier otro medio que permita acceder fácilmente a nuestras claves. En el caso de que necesitemos que un compañero acceda a información que gestionamos, podemos poner en funcionamiento medidas alternativas, como utilizar repositorios compartidos (carpetas compartidas, nubes).